FireEye opublikował ciekawy raport dotyczący działalności grupy APT37 (Reaper), prawdopodobnie związanej z władzami Korei Północnej. Przeprowadzona analiza aktywności tej organizacji wskazuje, że działalność tej grupy stale się rozszerza. Wykorzystuje ona luki w zabezpieczeniach typu zero-day CVE-2018-4878 czy ataki z wykorzystaniem wiper malware (rodzaj szkodliwego oprogramowania nakierowany na wymazywanie zawartości np. dysków twardych). Raport wskazuje także, iż grupa prowadziła także precyzyjne ataki socjotechnicznych (spear phishing).

O działalności APT37

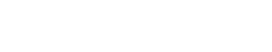

O samej grupie niewiele wiadomo (co jest normą przy tego typu organizacjach powiązanych z rządami państw). Specjaliści z FireEye uważają, że działalność tej organizacji była też przypisywana grupom takim jak Scarcruft czy Grupa 123. Wiadomo natomiast, że jej aktywność koncentruje się na Korei Południowej, Wietnamie, Japonii i Bliskim Wschodzie.

Źródło: FireEye. Zasięg działalności grupy – APT37 (Reaper): The Overlooked North Korean Actor

—

Potrzebujesz rozwiązań cyberbezpieczeństwa dla firmy – skontaktuj się z nami.